I en ny rapport presenterar forskargruppen Unit 42 vid IT-säkerhetsföretaget Palo Alto Networks sina insikter om utpressningsattacker under förra året. Den visar på en kraftigt ökad aktivitet. Under 2023 har Unit 42 hittat 3 998 nya inlägg på ”läcksajter” där ransomware-grupper lägger ut data som de stulit vid sina attacker, en ökning med hela 49 procent jämfört med 2022. Ökningen kopplas till utvecklingen av ”Ransomware as-a-Service” – ett upplägg som underlättar för brottslingarna då de enkelt kan köpa in den tekniska hackarkompetensen.

Rapporten från Unit 42 visar att företag och organisationer i minst 120 olika länder drabbades av utpressning genom ransomware under förra året, samtidigt som minst 25 nya ransomware-ligor bildades. En av dessa är Akira, som låg bakom den stora attacken mot TietoEvry som nyligen drabbade ett flertal svenska företag och myndigheter.

Den vanligaste typen av ransomware är LockBit, som är känt sedan 2019 och har de senaste två åren varit det mest använda verktyget för Ransomware as-a-Service. I de nordiska länderna användes LockBit förra året vid 20 procent av alla attacker som Unit 42 studerat.

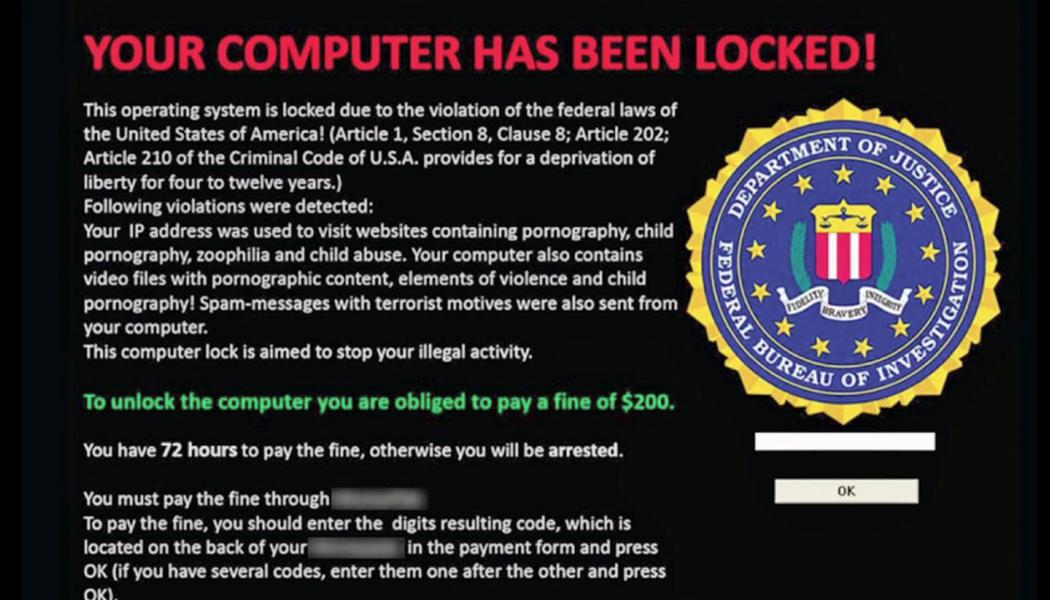

LockBit har utvecklat flera varianter av sin kod för att kunna angripa både Linux och Windows operativsystem. Genom att återanvända fritt tillgängliga mjukvaruverktyg och utnyttja LockBits snabba kryptering (över 25 000 filer per minut kan krypteras) kan angripare skräddarsy en ransomware-attack efter sina egna förutsättningar.

Unit 42 ser också en positiv trend: Myndigheterna i en rad länder intensifierat sitt arbete mot ransomware och det har givit resultat. Flera kända ransomware-grupper har försvunnit under 2023, mycket tack vare att verksamheten störts eller stoppats genom insatser från myndigheter och polis. Internationellt samarbete resulterade bland annat i ett tillslag mot gruppen Ragnar Locker, vars infrastruktur togs ner och en misstänkt huvudperson kunde gripas i Frankrike.

I en annan uppmärksammad aktion genomförde proukrainska ”hacktivister” ett motangrepp mot ransomwaregruppen Trigona och kunde stänga ner dess verksamhet. USA:s federala polis FBI lyckades på ett liknande sätt bekämpa gruppen Hive. Polisen kom då över deras nycklar för att dekryptera data, vilket gav möjlighet för de drabbade organisationerna att återställa sina filer.

Det faktum att många offer för digital utpressning under de senaste åren har betalat höga lösensummor betyder att ransomware har blivit en lockande inkomstkälla för allt fler cyberbrottslingar, enligt rapporten.

Unit 42 konstaterar att ransomware-aktörer ställs inför flera utmaningar som inte finns med andra slags cyberbrott, bland annat behovet av att kommunicera med offren. Dessutom är risken för upptäckt jämförelsevis hög då angriparen lämnar spår efter sig som kan analyseras av myndigheter och säkerhetsföretag.